Cross Tenant Synchronisation : comment ça marche ?

Découvrez comment faire collaborer deux tenants Microsoft 365 grâce au Cross Tenant Sync

L’expiration des certificats Secure Boot utilisés par Windows depuis 2012 constitue un enjeu opérationnel et de sécurité majeur pour les environnements poste de travail. Les certificats historiques, émis en 2011, arrivent à échéance en juin 2026. Microsoft déploie progressivement leurs remplaçants (sortie en 2023) via Windows Update depuis 2025.

Les premiers certificats arrivent à expiration en juin 2026 et d’autres phases d’expiration sont prévues jusqu’en octobre 2026. La mise à jour des certificats Secure Boot peut nécessiter plusieurs redémarrages, ajouté à cela, le redémarrage pour la mise à jour BIOS, c’est donc maintenant qu’il faut agir.

L’absence de mise à jour n’entraîne pas une panne immédiate, mais place les postes dans un état de sécurité dégradé : incapacité d’accepter les futures mises à jour de SecureBoot, incompatibilité progressive avec les mises à jour Windows et exposition accrue aux attaques ciblant la phase de démarrage.

La mise à jour des certificats Secure Boot nécessite un firmware UEFI compatible. Les constructeurs ont publié les BIOS requis pour la majorité des modèles 2018–2025. La mise à jour BIOS est donc un prérequis incontournable mais souvent sous-estimé. Nous verrons plus bas comment automatiser cette partie.

Les recommandations de Microsoft sur ce sujet « Certificat Secure Boot » sont claires : traitez cela comme un mini projet.

Sur le papier, cela semble assez simple. En pratique ? C’est loin d’être le cas.

Vous ne pouvez pas déployer les nouveaux certificats de démarrage sécurisé tant que votre parc poste de travail n’est pas réellement prêt à les accepter.

C’est là que les problèmes commencent. Car pour cela :

Sur cette dernière question, les constructeurs ont publié des pages avec des informations utiles :

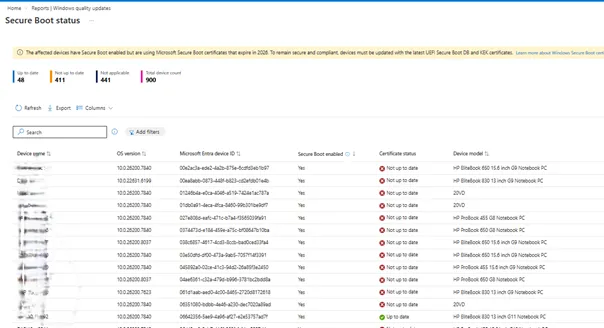

Un rapport nommé « Secure Boot Status » est disponible dans le portail Intune : Reports > Windows quality updates > Reports > Secure Boot status

Il offre une vue rapide au niveau de l’appareil, indiquant si le démarrage sécurisé est activé et si les certificats de démarrage sécurisé de l’appareil sont à jour, aidant ainsi les administrateurs informatiques à identifier les machines qui nécessitent la mise à jour du certificat 2023 avant l’expiration des anciens certificats.

Ce rapport permet d’obtenir une vue d’ensemble mais est dépendant notamment des données de télémétrie remontées par les ordinateurs.

Une autre approche est préconisée et Microsoft nous y engage clairement en fournissant les ressources nécessaires : L’utilisation d’un script de remédiation en mode détection pour auditer et répondre à toutes les questions que nous nous sommes posées au début. A ce stade, aucune modification n’est poussée sur les postes.

Vous trouverez le script par ici.

Le script remonte notamment les signaux suivants :

Les résultats sont exportables en CSV depuis le portail d’administration Intune pour une analyse via Excel ou PowerBI et ainsi faire de jolis tableaux de bord de suivi.

Les données sorties de cet export vous permettront de savoir précisément le pourcentage d’ordinateurs où le démarrage sécurisé est désactivé, ceux qui nécessitent une mise à jour BIOS (même si mon conseil sera de ne pas faire d’exception sur ce point) et ceux où la mise à jour des certificats est déjà faite.

Les signaux qui montrent qu’un ordinateur est bien conforme vis-à-vis de ces certificats sont :

Vous pouvez utiliser les outils bien connus qui sont pour :

Des outils comme HP Image Assistant permettent la mise à jour du BIOS à distance et gèrent aussi la partie « Bitlocker ». C’est-à-dire que Bitlocker est suspendu automatiquement dans le cadre d’une mise à jour BIOS. Une barrière en moins !

Je vous laisse quelques liens sur cette partie qui peuvent vous être utiles :

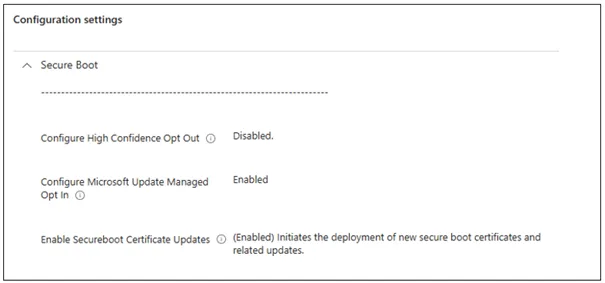

Le document officiel de Microsoft confirme que le catalogue des paramètres Intune est une méthode entièrement prise en charge pour gérer et contrôler le déploiement du certificat Secure Boot 2023 dans un environnement d’entreprise.

A lire aussi : Configurer la mise à jour des certificats Secure Boot qui expire en 2026 rapidement grâce à Microsoft Intune

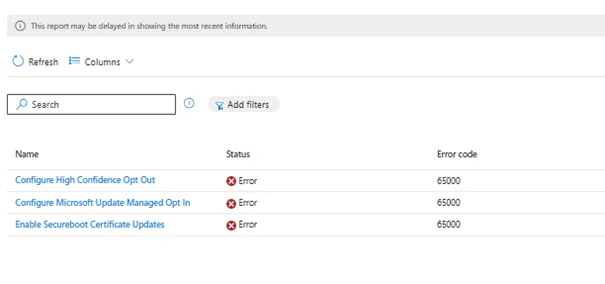

Il se peut sur certains environnements que le profil de configuration ci-dessus entre en erreur, dans ce cas, la configuration en utilisant des clés de registre est tout à fait possible.

Je vous invite à jeter un œil à ce repo GitHub qui contient toutes les informations nécessaires.

Une fois le paramétrage mis en place, il faut attendre plusieurs redémarrages (2) pour que les certificats soient mis à jour. Vous pouvez monitorer tout cela notamment grâce à des clés de registre ou des événements dans le journal d’événement Windows.

Pour aller plus loin : Evenements de mise à jour de la base de données de démarrage sécurisé et de la variable DBX

Eh oui, vous qui avez encore du SCCM ou des environnements AD, on ne vous oublie pas 😊 😉

Par contre, pas de rapport magique comme dans Microsoft Intune !

Pour les environnements sans outil de gestion, ça va être compliqué d’avoir un état de parc.

Afin de remonter les ordinateurs où le Secure Boot est actif via SCCM, voici une query :

select SMS_R_System.Name, SMS_G_System_FIRMWARE.SecureBoot, SMS_R_System.SystemOUName from SMS_R_System inner join SMS_G_System_FIRMWARE on SMS_G_System_FIRMWARE.ResourceID = SMS_R_System.ResourceId where SMS_G_System_FIRMWARE.SecureBoot = 1 order by SMS_R_System.NamePour remonter les ordinateurs avec la version de BIOS, voici une query :

select SMS_R_System.Name, SMS_G_System_PC_BIOS.Manufacturer, SMS_G_System_PC_BIOS.SMBIOSBIOSVersion, SMS_GH_System_PC_BIOS.BIOSVersion from SMS_R_System inner join SMS_G_System_PC_BIOS on SMS_G_System_PC_BIOS.ResourceID = SMS_R_System.ResourceId inner join SMS_GH_System_PC_BIOS on SMS_GH_System_PC_BIOS.ResourceId = SMS_R_System.ResourceIdPour avoir un statut sur la mise à jour des certificats, vous allez pouvoir vous baser sur l’état de la clé de registre « UEFICA2023Status ».

Vous allez pouvoir faire une extension d’inventaire pour la faire remonter via l’inventaire matériel de SCCM ou utiliser une configuration baseline pour aller auditer la valeur de celle-ci.

Si vous utilisez une configuration baseline, voici un exemple de script PowerShell que vous pouvez utiliser en détection :

$UEFICAStatus = (Get-ItemProperty "HKLM:\SYSTEM\CurrentControlSet\Control\SecureBoot\Servicing" -Name UEFICA2023Status -ErrorAction SilentlyContinue).UEFICA2023Status

Write-Output $UEFICAStatusPour effectuer la mise à jour BIOS, vous pouvez utiliser les mêmes outils cités au-dessus.

Pour lancer la mise à jour des certificats, vous pouvez utiliser dans SCCM la même configuration baseline qu’au-dessus en y ajoutant en remédiation ces actions :

reg add HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Secureboot /v AvailableUpdates /t REG_DWORD /d 0x5944 /f

Start-ScheduledTask -TaskName "\Microsoft\Windows\PI\Secure-Boot-Update"Cela permettra de déclencher la mise à jour des certificats si le statut n’est pas conforme à l’attendu.

C’est possible aussi d’activer la mise à jour des certificats via GPO, je vous invite à suivre ce lien qui vous expliquera la marche à suivre.

Pensez à mettre à jour vos ISO bootables sous peine de ne plus pouvoir les utiliser.

Pour aller plus loin : Mettre à jour les supports d’amorçage Windows pour utiliser le gestionnaire de démarrage signé par le certificat PCA2023

Même si les outils de déploiement, notamment HP, gèrent nativement la partie Bitlocker lors de la mise à jour du BIOS, une vigilance reste de mise.

Si des ordinateurs n’ont pas le Secure Boot actif, c’est le moment de mener les actions pour les faire rentrer en conformité.

Articles similaires

Découvrez comment faire collaborer deux tenants Microsoft 365 grâce au Cross Tenant Sync

Le sujet Windows 365 vs AVD revient systématiquement dans les projets de modernisation du poste de travail.

La mise à jour des applications Windows est aujourd’hui un enjeu stratégique pour les directions informatiques.